チェックリストで対策の抜け漏れを防ぐ

ポイントを押さえた具体的なOTセキュリティ対策として、チェックリストとリスクアセスメントについて解説します。

まずチェックリストは、セキュリティ対策の現状レベルを把握し、対策の漏れを確認するために使用します。

チェック項目の構成としては、基本的な対策、従業員レベルの対策、組織レベルの対策の3段階があります。

基本的な対策としては、機器のアップデート、ウイルス対策、パスワード・権限管理、情報共有などがあります。

次に従業員レベルの対策としては、メール・インターネットルールの規定、無線LAN管理、情報・資産管理、バックアップの仕組みなどが含まれます。

最後に組織レベルの対策では、社内規定、教育の仕組み、個人/会社資産の切り分け、取引先とのルール規定、インシデント対応などがあります。

OTならではのチェックポイント

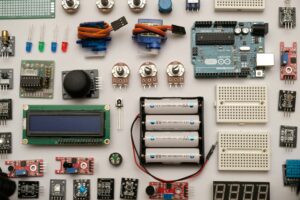

OTセキュリティでは、基本的な対策および従業員レベルの対策の対象としてOT機器が加わります。また、組織レベルの対策では、設備メーカーまたは機器制御ベンダーとのOT情報やインシデント対応に関するルール規定が必要です。中小製造業では設備や制御盤のPLCの保守を内製化することが難しく、トラブル発生時はメーカーやベンダーに依存することが多いのが実情です。

しかし、ネットワークやセキュリティへの対応は範囲外とされることも多く、ユーザー側が主体的に対策を構築・主導する必要があります。

リスクアセスメントでリスクを定量評価

チェックリストからさらに掘り下げる形で、リスクアセスメントを行います。

これは、内在するリスクを「特定」し、発生確率と被害度合いから「評価」し、リスクを低減または回避する「対策」を講じる、という3つのステップで構成されます。

リスクアセスメントの対策を実施した際は記録を取り、結果を関係者に周知します。

このプロセスを定期的に実施することで、継続的なリスク管理と情報安全水準の向上を図ることが望まれます。

情報資産の再確認と部門間の連携強化

リスクアセスメントはもともと製造現場で作業リスク低減のために用いられてきましたが、セキュリティ対策にも応用が可能です。その際、守るべき対象(情報資産)から、生産設備、IoT機器、工場内のネットワーク機器、制御盤等が漏れていることがあります。これは主に情報管理部門と生産部門との情報共有不足、認識の齟齬が原因です。

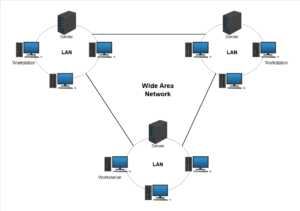

したがって、第4回でも触れたように、会社のOTとITのすべてのネットワーク構成を網羅し、明らかにすることが極めて重要となります。

6回シリーズを終えて

本コラムでは、6回にわたってOTセキュリティの基礎から実践までを解説してきました。「セキュリティは専門的すぎて手が出せない」と感じていた方にも、現場視点で理解を深めていただけたのではないかと思います。

中小製造業にとって無理のない形で、必要な対策を講じるためのお手伝いができれば幸いです。

まずは無料相談から始めませんか?

工場のセキュリティやDXのことでお悩みなら、まずは60分の無料オンライン相談をご活用ください。

現状の整理から、導入の方向性まで丁寧にご案内いたします。